Preuzmite program za hakere na svoje računalo. Preuzmite hakerske programe na ruskom. Shelly: praktično upravljanje školjkom

Dobrodošli! Ova stranica sadrži sve najbolje od tima hakera. U odjeljku "Datoteke" pronaći ćete sve što je potrebno za svakog hakera: WMRobber, trojance, viruse, Joiner, keyspy, udžbenike, razne zbirke i još mnogo toga.

Sve datoteke su pakirane u arhivu (rar) c ista lozinka. Za informacije o tome kako dobiti lozinku, pogledajte odjeljak "Lozinka".

Ispod su neki od dostupnih programa.

WebMoney pljačkaš v2.5

Opis Ovaj program će vam promijeniti život! Uz njegovu pomoć možete zaraditi veliki novac. Potrebna internetska veza (modem/LAN). Program NE zahtijeva vaš WM Indefikator, lozinku ili ključeve; i možete ga koristiti s bilo kojeg računala.

detaljne upute upute za korištenje programa nalaze se u preuzetoj arhivi.

Svi trojanci, tipkovnica. spyware, viruse itd. preuzete s naše web stranice NE otkriva niti jedan antivirus.

Zahvaljujući metodi "Deaktiviraj emulator", antivirusi još dugo neće moći otkriti naše proizvode.

U krajnjem slučaju, izdat će se nove verzije programa.

Joiner Glue datoteka v1.5

Opis Joyner - program spaja razne datoteke u jednu exe datoteku. Na primjer, možete zalijepiti virus s nekom uzbudljivom igrom i poslati ga svom neprijatelju. Pokrenut će igru i zaraziti se virusom ne sluteći ništa. Ovaj spajač može spojiti do 255 različitih datoteka. Ima veliki izbor postavki za svaku spojenu datoteku. Može šifrirati, sažimati, dodavati spojene datoteke u pokretanje itd. I naravno, rezultat datoteke (rezultat lijepljenja) antivirusi NE otkrivaju!

Trojanski ETH v3.5 (Neuhvatljivi trojanski konj)

Opis Ovo je sustav daljinske administracije. Po funkcionalnosti je superiorniji od Remote Administratora. Preko ovog Trojanaca, baš kao iu RadMinu, možete potpuno kontrolirati žrtvino računalo (puna kontrola). Ima funkciju traženja lozinki i ključeva razne programe(Webmoney, klijenti e-pošte itd.) na žrtvinom računalu. Ovaj trojanac registriran je na šest mjesta i čvrsto je ugrađen u sustav. Nije vidljiv na popisu procesa. Prikladno za sve Windows operativne sustave.

Tipkovnica špijun MSkeysSpy Net v1.0

Opis Čvrsto upisan u sustav. Nije vidljivo na popisu procesa. Razlikuje En i RU raspored tipkovnice, velika i mala slova. Ima više različitih postavki. Održava detaljnu datoteku dnevnika, uzimajući u obzir datum i vrijeme unosa. Prikazuje naslov programa u kojem su tipke pritisnute. Šalje log datoteku vlasniku poštom.

Anonimnost u mreži v2.0

Opis Skriva vašu IP adresu i MAC adresu (razina softvera).

MSCookie Editor v1.5

Uređivač opisa Kolačići. Također može uređivati PWL datoteke.

Udžbenik: Besplatni internet.

Opis Ako ste umorni od plaćanja za korištenje interneta, onda je ova zbirka za vas. Ovdje ih je prikupljeno trideset najbolji načini. Sve metode su valjane.

Vodič: Hakiranje na internetu.

Opis Vodič o hakiranju web stranica, adresa e-pošte itd.

Zbirka lozinki za plaćene porno stranice.

Opis Oko 1000 lozinki za 100 najbolje plaćenih porno stranica. Zbirka se često ažurira. Radne lozinke su najmanje 95%.

Zbirka e-mail adresa poznatih osoba

Opis Ovo je osobno i malo poznato poštanske adrese popularne pop i filmske zvijezde. Pisanjem na takav e-mail vaše pismo se neće izgubiti u hrpi pisama obožavatelja. Zbirka sadrži adrese 83 poznate osobe.

Vrhunski programi za hakere

Skriven od gostiju

Ima niz značajki koje mogu pomoći pentesterima i hakerima. Dva kompatibilne aplikacije Alati koji se koriste u ovom alatu uključuju "Burp Suite Spider", koji se može koristiti za popis i ocrtavanje razne stranice i parametre web stranice ispitivanjem kolačića. Pokreće vezu s tim web aplikacijama, kao i "uljeza", koji izvodi niz automatiziranih napada na ciljane web aplikacije.

Podrigivanje Suite je izvrstan alat za web hakiranje koji mnogi pentesteri mogu koristiti za testiranje ranjivosti web stranica i ciljanih web aplikacija. Burp Suite radi koristeći detaljno znanje o aplikaciji, koja je uklonjena iz HTTP protokola. Alat radi kroz algoritam koji je prilagodljiv i može generirati zlonamjerni zahtjev za HTTP napad koji hakeri često koriste. Burp Suite posebno je neizostavno koristan za otkrivanje i identificiranje ranjivosti za SQL injekcija i Cross-Site Scripting(s).

Skriven od gostiju

Također poznat kao "ipscan" je besplatno dostupan skener za hakiranje mreže koji je brz i jednostavan za korištenje. Glavna svrha ovog alata za hakiranje skeniranja IP adresa i portova je pronaći otvorena vrata i portove u sustavima drugih ljudi. Vrijedno je napomenuti da Angry IP Scanner također ima hrpu drugih metoda hakiranja, samo ih trebate znati koristiti. Uobičajeni korisnici ovog alata za hakiranje su mrežni administratori i sistemski inženjeri.

Skriven od gostiju

je nevjerojatan alat za hakiranje mreže koji se može konfigurirati u jednom od tri unaprijed postavljena načina:- može se koristiti kao presretač

- zapisivač paketa

- za otkrivanje upada u mrežu

THC Hydra - Često se smatra još jednim krekerom zaporki. THC Hydra iznimno je popularan i ima vrlo aktivan i iskusan razvojni tim. Hydra je u biti brza i stabilna za hakiranje prijava i lozinki. Koristi rječnik i Brute Force napade za isprobavanje različitih kombinacija korisničkih imena i lozinki na stranici za prijavu. Ovaj alat za hakiranje podržava širok raspon protokola, uključujući Mail (POP3, IMAP, itd.), Database, LDAP, SMB, VNC i SSH.

Wapiti ima vrlo vjerne sljedbenike. Kao alat za pentestiranje (ili Framework), Wapiti je sposoban skenirati i identificirati stotine mogućih ranjivosti. U osnovi, ovaj višenamjenski alat za hakiranje može provjeriti sigurnost web aplikacija pokretanjem sustava crne kutije. Odnosno, ona ne uči izvor aplikaciju, ali skenira HTML stranice aplikacije, skripte i obrasce, gdje može umetnuti svoje podatke.

Danas je ovo vrhunski program za hakera. Imate li informacije koje su novije od naših?- Podijelite to u komentarima. Imate pitanja?- pitati. Uvijek ćemo odgovoriti i objasniti sve.

- Michael Hendrickx.

- URL: michaelhendrickx.com/lilith.

- Sustav:*nix/pobjeda.

LiLith je Perl skripta dizajnirana za reviziju web aplikacija. Točnije, to je skener i HTTP form injector. Alat analizira web stranicu na prisutnost oznaka

Pentesting, ili jednostavno penetracijski testovi, legalan je način za pravo hakiranje, pa čak i za to biti plaćen. Napredna sigurnosna revizija obično se provodi na prijenosnom računalu s određenim hardverom, ali mnogi se sigurnosni nedostaci mogu lako otkriti korištenjem običnog pametnog telefona i tableta. U ovom ćemo članku pogledati 14 aplikacija za hakiranje koje će vam omogućiti izvođenje testa prodora pomoću Androida bez izvlačenja prijenosnog računala.

Članak je napisan u istraživačke svrhe. Sve informacije su informativnog karaktera. Ni autor članka ni administracija ne snose odgovornost za nezakonito korištenje programa navedenih u članku.

Hakerski programi za hakiranje sa pametnog telefona

Sve hakerske aplikacije za Android podijeljene su u nekoliko skupina:

- Skeneri web resursa su hakerski uslužni programi za traženje ranjivosti.

- Harvesters - omogućuju vam traženje ranjivosti (i iskorištavanja za njih) kako u softveru tako iu hardveru. Izvođenje njuškanja, MITM napada itd.

- Snifferi su hakerske aplikacije za presretanje i analizu prometa.

- Pomoćni programi su alati koji pomažu u pentestiranju.

- Imenici i tražilice su aplikacije koje obavljaju pomoćne funkcije.

Web pretraživači za Android

Započnimo naš pregled programa za hakiranje pametnog telefona s najvažnijom stvari, odnosno skenerima web aplikacija. Ovdje imamo tri aplikacije koje će vam omogućiti pronalaženje otvorenih administratorskih područja, poništavanje lozinki, testiranje vaše stranice na XSS ranjivosti, mogućnosti ubacivanja SQL-a, stvaranje popisa direktorija i još mnogo toga.

Skener ranjivosti mobilnih web aplikacija Kayra traži Pentester Lite tipične greške u konfiguraciji navedenog web poslužitelja i pokušava dobiti popise imenika (obično uspješno). Među dodatni alati Postoji hash generator i AES dekriptor.  Aplikacija ima jednostavne i jasne postavke. Podržava HTTPS i provjerava ispravnost TLS-a. Može pretraživati XSS, brute force CGI i izvoditi napade rječnikom. Može raditi u pozadini iu višenitnom načinu rada. Sadrži bazu Google podaci Hakira i automatski otkriva poznate ranjivosti.

Aplikacija ima jednostavne i jasne postavke. Podržava HTTPS i provjerava ispravnost TLS-a. Može pretraživati XSS, brute force CGI i izvoditi napade rječnikom. Može raditi u pozadini iu višenitnom načinu rada. Sadrži bazu Google podaci Hakira i automatski otkriva poznate ranjivosti.

Izvješće o Kayri i zaslon O nama

Izvješće o Kayri i zaslon O nama Za svaku stavku označenu u postavkama skeniranja kreira se detaljan izvještaj. Snimka zaslona prikazuje samo mali dio toga. Besplatna verzija prilično funkcionalan, ali ponekad dosadan s oglasima. Plaćena verzija nema oglašavanja i ograničenja, njezina cijena u vrijeme pisanja iznosi 159 rubalja.

- Testirana verzija: 1.4.0

- Veličina: 4,7 MB

- Android verzija: 4.1 i više

- Potreban korijen: br

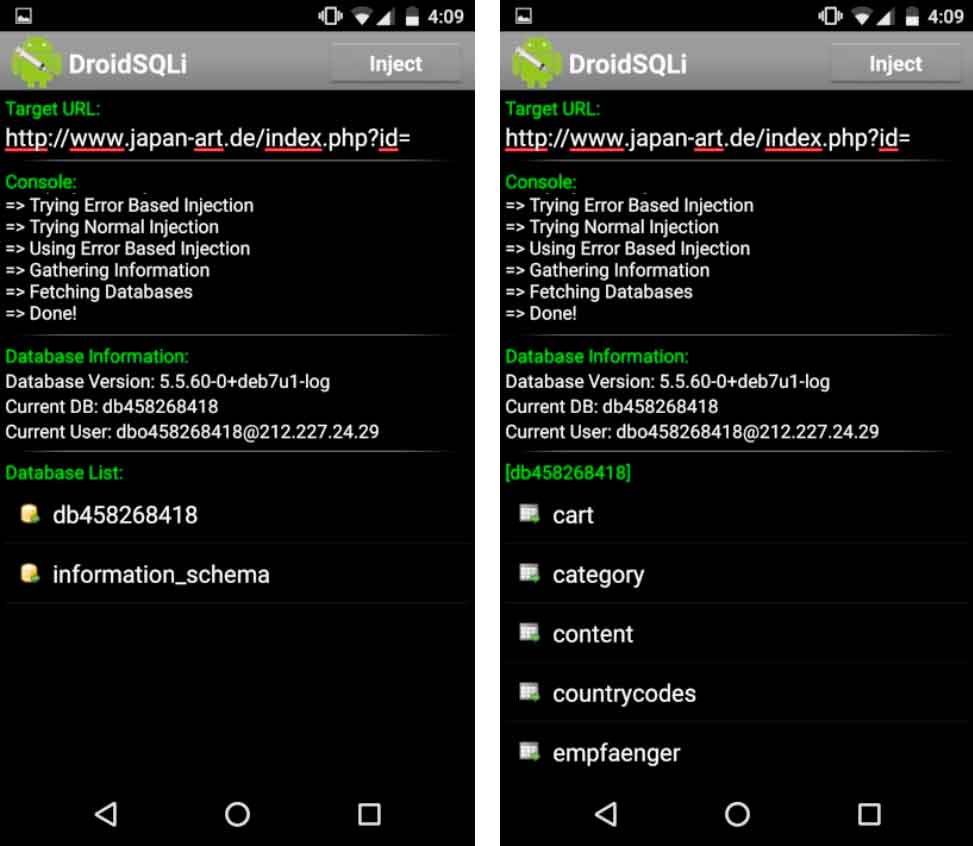

Sljedeći Android haker je DroidSQLi. Aplikacija DroidSQLi koristi se za provjeru ranjivosti web stranica na četiri vrste SQL injekcija:

- Normalno SQL ubacivanje - klasična verzija s prosljeđivanjem parametra UNION ALL SELECT;

- SQL ubacivanje temeljeno na pogrešci - korištenje očito netočne sintakse u upitima za primanje poruke o pogrešci koja otkriva Dodatne mogućnosti DB;

- Slijepo SQL ubacivanje - niz upita s analizom istinitih/netočnih odgovora iz DBMS-a, što vam omogućuje vraćanje strukture baze podataka;

Vremenska SQL injekcija - formiranje dodatnih upita koji uzrokuju obustavu DBMS-a na određeno vrijeme, što omogućuje izvlačenje podataka znak po znak.

Demonstracija SQL ubacivanja na temelju pogreške

Demonstracija SQL ubacivanja na temelju pogreške Uslužni program DroidSQLi automatski odabire metodu ubrizgavanja i također koristi tehnike za zaobilaženje filtriranja upita.

Da biste započeli testiranje stranice, morate ručno pronaći ulaznu točku. Obično je to adresa web stranice koja sadrži zahtjev u obliku?id=X ili?p=X, gdje je X pozitivan cijeli broj. U našem primjeru, nosivost za id parametar izgleda ovako:

id = (SELECT 4777 FROM (SELECT COUNT (*), CONCAT (0x71626b6a71, (SELECT (ELT (4777 = 4777, 1))), 0x7170767871, FLOOR (RAND (0) * 2)) x FROM INFORMATION_SCHEMA. P LUGINS GROUP OD x ) a ) |

Na Internetu postoji mnogo stranica koje su ranjive na SQL injekcije. Mislim da možete lako pronaći neke od njih samo gledajući povijest svog preglednika.

- Testirana verzija: 1.1

- Veličina: 705 KB

- Verzija Androida: 4.2 i novije

- Potreban korijen: br

Sljedeći alat za hakiranje s pametnih telefona je BESPLATNI uslužni program Droidbug Admin Panel Finder. Aplikacija traži administratorske ploče koristeći zadane adrese različitih CMS-ova. Rezultat njegovog rada ne odgovara uvijek stvarnom stanju stvari, budući da popularni web poslužitelji imaju IDS i WAF. Blokiraju URL brute force ili ga preusmjeravaju na honeypot (trap), koji na sve zahtjeve odgovara s HTTP 200 OK, a sam prikuplja informacije o napadaču.

Međutim, na manje popularnim stranicama, sigurnost je vrlo tužna, a važeća administratorska ploča može se pronaći za nekoliko sekundi. Plaćena verzija, koja košta 139 rubalja, uklanja oglašavanje i otključava mogućnost pretraživanja pomoću mješovitog predloška za web stranice koje podržavaju PHP/ASP/CGI/CFM/JS.

Potražite admin ploču na stranici

Potražite admin ploču na stranici - Testirana verzija: 1.4

- Veličina: 6,3 MB

- Verzija Androida: 2.1 i novije

- Potreban korijen: br

Žetelice za hakiranje sa pametnog telefona

Internet ne čine samo web aplikacije i rupe se ne nalaze samo u njima. Sljedeći izbor aplikacija za hakiranje za Android omogućit će vam traženje ranjivosti (i iskorištavanja za njih) u softveru i hardveru, izvođenje njuškanja, MITM napada, napuštanje i mnoge druge zanimljive stvari.

cSploit je jedan od najmoćnijih alata za skeniranje mreža i traženje ranjivosti na otkrivenim hostovima. Stvara mapu mreže i prikazuje podatke o svim uređajima koji se u njoj nalaze. Može odrediti njihov IP/MAC i dobavljača (prema prva tri okteta MAC adrese), odrediti OS instaliran na njima, tražiti ranjivosti koristeći Metasploit okvir RPCd i brute force lozinke.

Pretraživanje klijenta i MITM napad

Pretraživanje klijenta i MITM napad Izvodi MITM napade različiti tipovi putem DNS spoofinga (moguća je zamjena medijskih datoteka u prometu u hodu, JS injections, session hijacking i cookie hijacking za autorizaciju bez unosa lozinke). Također može isključiti pojedinačne uređaje (ili ih masovno isključiti iz pristupne točke). Presreće promet i sprema ga u .pcap formatu ili ga preusmjerava gdje god želite.

cSploit sadrži alat za kreiranje i slanje bilo kojeg TCP/UDP paketa odabranom hostu. Veza preusmjerava na online uslugu za odabir i iskorištavanje ranjivosti za određeni model. Baza se prestala ažurirati 2015. godine, ali je još uvijek relevantna. U mom kratkom testu na ASUS usmjerivaču, koji je u proizvodnji od kraja 2016., otkrivena je ranjivost koja je prvi put opisana 2009. u najnovijem firmveru (travanj 2018.).

Otvoreni portovi i izbor eksploatacija za odabranu metu

Otvoreni portovi i izbor eksploatacija za odabranu metu Osim toga, cSploit vam pomaže stvoriti udaljeni host na hakiranom, sigurnosno pregledanom hostu i dobiti potpunu kontrolu nad njim. Općenito, ovo je definitivno must have za pentestere, i ne samo za njih.

- Testirana verzija: 1.6.6 RC2

- Veličina: 3,5 MB

- Dostupne su testne verzije cSploit Nightly

- Verzija Androida: 2.3 i novije

- Potreban root: DA!

- u /system/bin

cSploit, Intercepter-NG i drugi moćni uslužni programi zaslužuju detaljnije razmatranje u zasebnim člancima. Predlažemo da se najprije na primjeru upoznate s osnovnim principima pentesta jednostavne aplikacije, pa tek onda prijeći na hardcore.

cSploit fork Simone Margaritelli umro je 2014. Projekt je ostao u beta fazi s vrlo sirovim kodom. Dok je meni cSpoit radio besprijekorno, posljednje tri verzije dSploita srušile su se s pogreškom gotovo odmah nakon pokretanja.

Isti cSploit, pogled sa strane

Isti cSploit, pogled sa strane Otkako se Margaritelli pridružio tvrtki Zimperium, razvoj dSploita postao je dio vlasničkog uslužnog programa zAnti.

Skeniranje bežična mreža i otkrivanje domaćina

Skeniranje bežična mreža i otkrivanje domaćina - Testirana (ne posve uspješna) verzija: 1.1.3c

- Veličina: 11,4 MB

- Verzija Androida: 2.3 i novije

- Zahtijeva root: DA!

- Dodatni zahtjevi: instalirati BusyBox u /system/bin, pokazati sklonost mazohizmu

zAnti

Mobilna aplikacija za pentestiranje tvrtke Zimperium. Moderniji, stabilniji i vizualni analog dSploita.

zAnti sučelje podijeljeno je u dva dijela: skeniranje i MITM. U prvom odjeljku, poput dSploita i izvornog cSploita, mapira mrežu, utvrđuje sve hostove, njihove parametre i ranjivosti.

Nmapova mreža

Nmapova mreža Zasebna funkcija je otkrivanje ranjivosti na samom pametnom telefonu. Prema izvješću programa, naš testni Nexus 5 sadrži 263 rupe koje se više neće zatvoriti jer je istekao životni vijek uređaja.

Otkrivanje ranjivosti

Otkrivanje ranjivosti zAnti pomaže u hakiranju usmjerivača i dobivanju punog pristupa njima (uz mogućnost promjene administratorske lozinke, postavljanja drugog SSID-a, PSK-a i tako dalje). Koristeći MITM napade, zAnti otkriva nesigurne elemente na tri razine: OS, aplikacije i postavke uređaja.

Ključna značajka je generiranje detaljnog izvješća o svim skeniranim elementima. Izvješće sadrži objašnjenja i savjete kako otkloniti utvrđene nedostatke.

zAnti izvještaj

zAnti izvještaj - Testirana verzija: 3.18

- Veličina: 24 MB

- Verzija Androida: 2.3 i novije

- Potreban root: DA!

- Napomene: zAnti ne radi na uređajima s x86 i x86_64 procesorima

Snifferi za presretanje prometa na Androidu

Nijedan pentester ne može bez dobrog. Uobičajen je alat poput noža na stolu kuhara. Stoga je sljedeći dio članka posvećen aplikacijama za presretanje i analizu prometa.

je napredni njuškalo usmjereno na izvođenje MITM napada. Hvata promet i analizira ga u hodu, automatski identificirajući autorizacijske podatke u njemu. Može spremiti presretnuti promet u .pcap formatu i analizirati ga kasnije.

Automatski otkriveni formati podataka uključuju lozinke i hashove za sljedeće protokole: AIM, BNC, CVS, DC++, FTP, HTTP, ICQ, IMAP, IRC, KRB5, LDAP, MRA, MYSQL, NTLM, ORACLE, POP3, RADIUS, SMTP, SOCKS , Telnet, VNC.

Skeniranje i lažiranje ARP-a

Skeniranje i lažiranje ARP-a Intercepter-NG prikuplja datoteke prenesene putem FTP-a, IMAP-a, POP3, SMB-a, SMTP-a i HTTP-a iz presretnutih paketa. Kao cSploit i njegovi analozi, Intercepter-NG koristi ARP spoofing za izvođenje MITM-a. Podržava SSLstrip, koji vam omogućuje izvođenje MITM napada čak i s HTTPS prometom, zamjenjujući HTTPS zahtjeve napadnutih računala u hodu njihovim HTTP varijantama putem ugrađenog DNS proxyja.

Osim toga, može otkriti lažiranje ARP-a u odnosu na sebe (korisno pri povezivanju s javnim pristupnim točkama) i zaštititi se od njega. Kada kliknete ikonu kišobrana, provjerava se ARP predmemorija.

- Testirana verzija: 2.1 (konzola - 0.8)

- Veličina: 5,2 MB

- Verzija Androida: 2.3 i novije

- Potreban root: DA!

- Dodatni zahtjevi: instalirajte BusyBox u /system/bin

Jednostavniji i "legalni" analizator TCP/UDP paketa s mogućnošću presretanja HTTPS sesija pomoću MITM-a. Ne zahtijeva jer koristi ugrađeni Android značajka proxy promet putem i zamjena SSL certifikata.

U Androidu 6.0.1 i novijim verzijama morate ručno dodati CA certifikat kroz postavke aplikacije.

Hvatanje prometa

Hvatanje prometa Hvatanje paketa izvodi se lokalno. Ne izvodi ARP lažiranje, otmicu sesije ili druge napade na vanjska računala. Aplikacija je pozicionirana kao aplikacija za uklanjanje pogrešaka i preuzima se sa službenog tržišta. Može dekodirati pakete kao Text/Hex/Urlencoded, ali još ne podržava gzip-komprimirane HTTP zahtjeve.

Packet Capture olakšava praćenje mrežne aktivnosti instalirane aplikacije. Ne pokazuje samo količinu prenesenog prometa, već što točno svaki program ili ugrađena Android komponenta šalje i kamo te koje pakete prima kao odgovor i s kojih poslužitelja. Izvrstan uslužni program za traženje trojanskih oznaka i dosadnih reklama.

- Testirana verzija: 1.4.7

- Veličina: 4,5 MB

- Verzija Androida: 2.3 i novije

- Potreban korijen: br

Pomoćni uslužni programi za hakiranje za Android

Dok napredni pentest uslužni programi zahtijevaju root i BusyBox, jednostavnije aplikacije dostupne su u Trgovini Play i rade na bilo kojem pametnom telefonu bez ikakvih trikova. Ne mogu izvoditi ARP spoofing i MITM napade, ali su sasvim dovoljni za skeniranje bežične mreže, otkrivanje hostova i očitih sigurnosnih problema.

Ovaj program skenira eter tražeći pristupne točke s uključenim WPS-om. Otkrivši takve, pokušava isprobati zadane pribadače na njima. Malo ih je, a poznati su iz priručnika proizvođača rutera.

Ako korisnik nije promijenio zadani pin i nije onemogućio WPS, tada uslužnom programu treba najviše pet minuta da sortira sve poznate vrijednosti i dobije WPA(2)-PSK, bez obzira koliko dug i složen bio. Lozinka bežične mreže prikazuje se na zaslonu i automatski sprema u postavke Wi-Fi za pametni telefon.

Detekcija vruće točke s WPS-om

Detekcija vruće točke s WPS-om Otkako je taj članak objavljen, WPSApp je ažuriran i poboljšan u svakom pogledu. Ona zna više pribadača od različitih dobavljača, brže ih razvrstava i naučila je primijeniti grubu silu u novim modovima. Uslužni program radi i na rootanim i na nerootiranim pametnim telefonima. root prava. Ima mnogo analoga, ali svi su mnogo manje učinkoviti.

- Testirana verzija: 1.6.20

- Veličina: 3,0 MB

- Verzija Androida: 4.1. Radi puno bolje na Androidu 5.1 i novijim

- Potreban korijen: poželjno, ali nije obavezno

Otvoreni kod i besplatni skener Wi-Fi mreže. Vrlo praktičan uslužni program za otkrivanje pristupnih točaka (uključujući skrivene), pronalaženje njihovih parametara (MAC, dobavljač, kanal, vrsta šifriranja), procjenu jačine signala i udaljenosti do njih. Udaljenost od routera izračunava se pomoću formule za liniju vidljivosti, tako da nije uvijek naznačena dovoljno točno.

Prikaz skrivenih mreža i procjena šuma kanala

Prikaz skrivenih mreža i procjena šuma kanala WiFiAnalyzer vam omogućuje da jasno vidite situaciju u eteru, filtrirate ciljeve prema jačini signala, SSID-u, korištenoj frekvenciji (2,4/5 GHz) i vrsti enkripcije. Također možete ručno odrediti najmanje šumni kanal koristeći dvije vrste grafikona: obični i vremenski akumulirani.

Ukratko, WiFiAnalyzer je mjesto gdje biste trebali započeti izviđanje bežičnih mreža. Traženje ciljeva s određenim parametrima uštedjet će puno vremena pri daljnjem radu s naprednim uslužnim programima.

- Testirana verzija: 1.8.11

- Veličina: 1,6 MB

- Verzija Androida: 4.1 i novije

- Potreban korijen: br

Fing

Često se funkcionalnost hakerskih pomoćnih programa preklapa s mogućnostima potpuno legalnih alata koje administratori sustava koriste za postavljanje mreža.

Fing je jedan takav alat. Brzo skenira Wi-Fi mrežu na koju se uspijete spojiti (na primjer, koristeći WPSApp) i identificira sve hostove. Ovo može biti potrebno za provjeru vlastite bežične mreže za neovlašteni pristup, ali, vidite, istraživanje nepoznatih mreža mnogo je zanimljivije.

Definiranje portova i usluga na odabranim hostovima

Definiranje portova i usluga na odabranim hostovima Fing obavlja naprednu analizu imena NetBIOS, UPNP i Bonjour, tako da točnije identificira tipove uređaja i prikazuje više njihovih svojstava. Fing ima integrirane uslužne programe ping i tracerout. Također može poslati WOL (Wake on LAN) zahtjeve, daljinski probuditi "uspavane" uređaje koji podržavaju ovu funkciju.

Fing automatski detektira otvorene luke i usluge povezane s njima. Kada se otkriju SMB, SSH, FTP i druge stvari, Fing nudi povezivanje s njima pozivom vanjski programi iz vašeg jelovnika. Ako odgovarajući uslužni program (na primjer, AndSMB) nije instaliran, Fing otvara poveznicu za njegovo preuzimanje.

Dodatne značajke programa dostupne su nakon registracije Fing računa. Pomoću njega možete izvršiti popis uređaja i mreža. Još više funkcija otključano je nakon kupnje hardverskog Fingboxa. Može nadzirati vezu nepozvanih gostiju i selektivno blokirati njihove uređaje, kao i provjeriti internetsku vezu za tipične probleme i automatski ih popraviti.

- Testirana verzija: 6.7.1

- Veličina: 10 MB

- Verzija Androida: 4.1 i novije

- Potreban korijen: br

Aplikacija detektira sve klijentske uređaje na bežičnoj mreži i zatim koristi ARP spoofing da ih selektivno onemogući ili prekine komunikaciju za sve osim za sebe. A onda možete punom brzinom preuzimati datoteke negdje u kafiću, gledajući kako drugi posjetitelji pate.

NetCut - pronađi i šutni!

NetCut - pronađi i šutni! Vic! Nepristojno je to učiniti, ali brzo izbaciti napadača bez ulaska u postavke usmjerivača - zašto ne? Ne možete samo jednom prekinuti vezu za bilo koji host, već stalno blokirati njegove pokušaje povezivanja s pristupnom točkom dok ne promijeni MAC adresu (pogledajte karticu Jail).

Ako netko pokuša izvesti takav trik protiv vašeg uređaja, NetCut će otkriti trovanje ARP predmemorije i obrisati je (pogledajte NetCut Defender). Za dolar mjesečno možete dobiti Pro račun, ukloniti oglase i ograničenja.

- Testirana verzija: 1.4.9

- Veličina: 12 MB

- Verzija Androida: 4.0 i novije

- Zahtijeva root: DA!

Imenici i tražilice za pentestere

Na kraju, razgovarajmo o paru korisni uslužni programi, koji nisu izravno povezani s hakiranjem, već imaju pomoćnu i informativnu funkciju.

Ako je Hacker vaš omiljeni časopis, to znači samo jedno - naš ste čovjek! Također, možda želite postati cool haker. I, naravno, X daje sve od sebe da vam pomogne u tome. Zapravo postoje dva načina za hakiranje. Prvo: kupite hrpu knjiga o strukturi i radu Interneta, programskim jezicima, operativni sustavi, protokoli, rad procesora itd. Sve ovo pažljivo pročitajte i nakon 2 godine treninga moći ćete vidjeti sve rupe i bez problema doći do potrebnih informacija.

1. Stražnji otvor

Ovaj dobar program je trojanac. Sastoji se od poslužitelja i klijenta. Šaljete klijenta neprijatelju, a žrtva otvara zadani port 31337, koji dopušta neovlašteni pristup njegovom računalu. Vrlo jednostavan za korištenje.

2. Flood Bot Front End

Ovaj program će vam pomoći da resetirate svog sugovornika na IRC mreži. Rolly mala stvar.

3. Božanska intervencija 3

Vrlo koristan program. Sadrži nuker, flooder, mail bombarder. Učinkovitost zajamčena.

4. ICQ Flooder

Najjednostavniji i najučinkovitiji, po mom mišljenju, je ICQ flooder. Navedete IP adresu, ICQ port - i idete... Radi besprijekorno.

5. ICQ IP njuškalo

Jednostavan program za određivanje IP adrese prema UIN-u u ICQ mreži. Vrlo jednostavan za korištenje. Lijepo sučelje.

6. WinNuke

Jako dobra nuklearka. Preuzmite ga - nećete požaliti. Lansirate ga, i ako žrtva nema zaštitu od nuklearki, onda je sjeban plavi ekran smrti. Postoji opcija skeniranja portova.

7. Nuke Nabber 2.9

Najbolji anti-nuker. Ne samo da vas štiti od 50 vrsta različitih napada, već također otkriva IP adresu napadača. Moguće je dodati i druge priključke. Ovaj program je lider svoje vrste.

8. X Neto Stat

Program nadzire sve veze na svim portovima prema vašem hostu. Vrlo koristan program.

9. Osnovni mrežni alati

Ovaj skener koristi većina ljudi. Uključuje NetBios skener, Nat sučelje itd.

10. Lamer_Smrt 2.6

Popularan backdoor za ismijavanje lamera. Uz uobičajene funkcije (datoteke, kom. linija) postoji i

nekoliko, kao što su:

-izgurati/ugurati CD/DVD pogon

-kontrolirati tuđi miš

-ispisati tekst na ekranu na vrhu svih prozora

-štampati svakakve loše stvari na lamer printeru

prolaz 1537

Korištenje nekih od navedenih programa u svrhu počinjenja nezakonitih radnji može dovesti do kaznene odgovornosti (kao, usput, korištenje u iste svrhe Kuhinjski nož, sjekira, fotokopirni stroj ili, na primjer, pajser).